Среди различных способов удостоверения пользовательской личности широкое распространение получили такие методы аутентификации, как OAuth, OpenID Connect и JWT (JSON Web Token). OAuth представляет собой открытый стандарт авторизации, который позволяет пользователям давать безопасный делегированный доступ к своим ресурсам без необходимости раскрывать учетные данные. JWT, в свою очередь, представляет собой компактный способ безопасной передачи информации между участниками как JSON объект, который может быть подписан для обеспечения его неизменности. Обеспечение безопасности на уровне веб-приложений является первостепенной задачей для организаций, стремящихся предотвратить утечки данных, потерю доверия со стороны клиентов и соблюдение нормативных требований. Ключевым элементом в обеспечении безопасной эксплуатации веб-приложений является разработка безопасной архитектуры, которая предусматривает множество уровней защиты и соответствующих механизмов контроля.

После того, как мы закончим говорить о проблемах, я рассмотрю каждый из этих компонентов. Чтобы уточнить, если вы видите, что не так с вашей сетью, вы можете немедленно исправить эти проблемы, прежде чем кибер-злоумышленники воспользуются ими. По сути, облачная веб-безопасность обеспечивает повышенную видимость, необходимую для того, чтобы оставаться в курсе сетевых уязвимостей. Чтобы процесс миграции в облако прошел без шероховатостей и непредвиденных ситуаций, необходимо обеспечить максимальный контроль со всех сторон.

Прежде чем углубляться в тему, давайте разберемся, что же такое облачная безопасность. Решения облачной безопасности, адаптированные к изменяющимся потребностям бизнеса, обладают присущей им масштабируемостью. Вы можете без труда наращивать их потенциал безопасности по мере роста потребностей, избегая необходимости значительных предварительных инвестиций в оборудование или программное обеспечение. Безопасность облака уделяет большое внимание защите данных как при хранении, так и при передаче. Методы шифрования широко используются для защиты данных, делая их нечитаемыми для неавторизованных лиц. Решения безопасности часто предлагают варианты шифрования, включая шифрование на уровне хранения и протоколы шифрования, такие как SSL/TLS для данных при передаче.

Как Защитить Облако

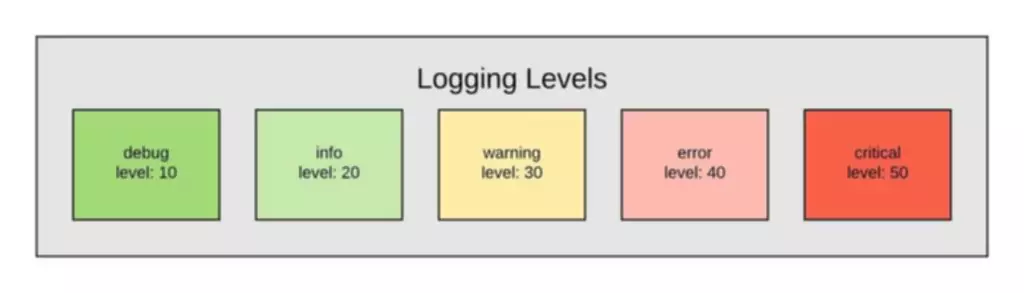

Специальные группы реагирования на инциденты несут ответственность за обнаружение, локализацию и смягчение угроз безопасности. Кроме того, поставщики услуг часто предоставляют услуги резервного копирования и аварийного восстановления, обеспечивая устойчивость данных и их быстрое восстановление в случае потери данных или сбоев системы. Постоянный мониторинг облачных сред является важнейшим аспектом безопасности облачных сред. Современные средства мониторинга безопасности тщательно отслеживают и анализируют действия в облачной среде, генерируя предупреждения о любом подозрительном поведении или попытках несанкционированного доступа. Ведутся подробные журналы и журналы аудита, что облегчает анализ и эффективное реагирование на инциденты.

Увеличение штата ИБ-специалистов не всегда приводит к повышению защищенности инфраструктуры и сетей компании. В статье выясняем, с чем связан этот парадокс безопасности, и приводим советы экспертов. Регулярное резервное копирование поможет организации, если кибератака приведет к частичному уничтожению облачной инфраструктуры. Что касается практик разработки, следует уделить пристальное внимание безопасному программному коду. Критической практикой является тщательное ревью кода, которое помогает выявлять потенциальные уязвимости и ошибки перед развертыванием приложения в производственную среду. Процесс код-ревью должен осуществляться как вручную, так и при помощи автоматизированных инструментов для статического и динамического анализа кода.

- В наш век растущих киберугроз и уязвимостей основными мишенями становятся веб-сайты.

- Или отключение электроэнергии может затронуть центр обработки данных, в котором хранятся ваши данные, и даже привести к их безвозвратной потере.

- Метод позволяет развертывать гибкие индивидуальные политики

- Внедрение MFA требует тщательного планирования, так как может повлиять на удобство использования системы со стороны пользователя.

- Для начала необходимо понять, что именно нужно защищать и какие аспекты систем требуют управления.

- В статье рассказываем, как ИТ-специалистам подготовить сайт к интенсивным нагрузкам с помощью облачных инструментов и минимизировать финансовые издержки.

В сетевой среде один единственный уязвимый компонент может стать брешью для компрометации всей системы. Предоставляя клиентам услуги, включая хранение данных, поставщики облачных услуг постоянно подвергаются опасности. Сохраняя данные на собственные системы вместо систем конечных пользователей, поставщики вынуждены принимать дополнительные меры безопасности. Также Устойчивость (Robustness) обязательно позаботьтесь об облачной безопасности, если ваша организация хранит в облаке личные данные. В соответствии с большинством режимов защиты данных предприятия должны принимать надлежащие меры для обеспечения безопасности личных данных, где бы они ни хранились. Общая ответственность за потерю данных лежит на вас, а не на поставщике облачных сервисов.

Гибридная Угроза: Вирус + Червь

Одно дело размещать защиту на ваших собственных системах, но как только данные оказываются в облаке, они уже вне сферы вашего ведения. Провайдеры не только имеют дело с теми же угрозами, что и мы, но и с проблемами физической безопасности. Важно выбрать провайдера облачных сервисов, который последовательно выполняет требования безопасности. Узнайте о пяти наиболее распространенных гибридных угроз безопасности и о решениях, которыми ваш бизнес может воспользоваться для защиты от таких угроз. В контексте информационной безопасности веб-приложений термины «конфиденциальность», «целостность» и «доступность», известные как триада CIA, являются фундаментальными элементами.

Ролевое управление доступом (RBAC) упрощает управление доступом, позволяя администраторам назначать права доступа на основе ролей, которые затем привязываются к пользователям. Поведенческая аналитика позволяет отслеживать передачу данных из устройств и сетей для обнаружения подозрительной активности и аномальных действий. Например, команды по вопросам ИТ-безопасности получают предупреждения о резких скачках трафика во время передачи данных или о загрузке подозрительных файлов на определенные устройства.

Что Такое Безопасность Облака?

Соблюдение нормативно-правовых требований гарантирует защиту конфиденциальных данных пользователей в соответствии с законом. Безопасность облака – это целый набор технологий, протоколов и наработок для защиты облачных сред, приложений и данных. Для начала необходимо понять, что именно нужно защищать и какие аспекты систем требуют управления. Поставщики облачных услуг нанимают специальные команды безопасности, обладающие опытом управления и мониторинга облачных сред. Это гарантирует, что меры безопасности постоянно обновляются и совершенствуются для эффективной борьбы с возникающими угрозами. Сетевая безопасность освобождает организации от нагрузки по обслуживанию и обновлению локальной инфраструктуры безопасности.

Назначение пользователям и администраторам минимально необходимых прав доступа к тем подсистемам, с которыми они работают, а также логирование и контроль доступа к обрабатываемым данным и администрируемым системам. В случае приложений для малого и среднего бизнеса основная ответственность за безопасность публичного облака лежит на поставщике. Главное отличие в том, что более ранние модели IT полагались на локальное хранение данных. Тем не менее, несмотря на возможность полноценного контроля безопасности, локальные IT-платформы дороги и не отличаются гибкостью.

Это все равно, что просить банк предоставить вам план своего хранилища вместе с кодами сейфов. Если вы хотите обеспечить безопасность ваших данных, вам нужно будет самостоятельно зашифровать их, прежде чем выгружать в облако. Затем вам нужно будет предоставить клиенту ключ, иначе он не сможет прочесть свои файлы. Вам следует продумать, как вы будете делиться облачными данными с другими, что особенно актуально, если вы, например, консультант или фрилансер. Предоставление общего доступа к файлам в Google Диске или аналогичной облачной службе – удобный способ отправлять клиентам выполненную работу, но при этом вам необходимо правильно определить разрешения. В конце концов вы же не хотите, чтобы разные клиенты видели имена или папки друг друга или вносили изменения в чужие файлы.

Что Такое Облачная Безопасность?

сторон — если у заказчика нет опыта выполнения тех или иных задач, их лучше перепоручить провайдеру. Наконец, и от тех, и от других требуется прозрачность и ответственность как гарантия безопасности обеих сторон. Strict CSP – это функция безопасности, которая может быть использована для предотвращения межсайтового скриптинга (XSS).

От Каких Атак Может Защитить Система Кибербезопасности?

Организации внедряют стратегии кибербезопасности с помощью специалистов по кибербезопасности. Эти специалисты оценивают риски для безопасности существующих вычислительных систем, https://deveducation.com/ сетей, носителей данных, приложений и других подключенных устройств. Затем они создают комплексную систему кибербезопасности и внедряют защитные меры в организациях.

Безопасность облака обозначает меры, которые организации применяют для защиты данных и приложений в облаке. Это важно для укрепления доверия клиентов, обеспечения отказоустойчивости операций и соблюдения правил конфиденциальности данных в масштабируемой среде. Надежная стратегия облачной безопасности предусматривает общую ответственность, распределенную между поставщиками облачных решений и организациями.

Плановое тестирование планов резервного копирования и восстановления позволяет организациям убедиться в их эффективности и гарантировать успешное восстановление данных и систем в случае необходимости. Машинное обучение и искусственный интеллект позволяют дополнить портфель систем облачной безопасности технологиями контекстной осведомленности. Облачная безопасность позволяет предприятиям защищать IaaS, PaaS и SaaS, распространяя защиту на сетевой, аппаратный, операционный, прикладной уровни, уровень кристаллов и уровень хранения данных. Во-первых, видимость и контроль могут быть проблемой, особенно если вы используете несколько инструментов и технологий. Затем вам нужно беспокоиться о многопользовательской среде и теневой ИТ-инфраструктуре.

В данной статье освещаются ключевые аспекты и современные методы защиты информации в интернет-приложениях. Автор подробно анализирует теоретические подходы к безопасности данных, обсуждая такие основы, как конфиденциальность, целостность и доступность. Приводятся описания основных угроз web-безопасности, в том числе XSS, CSRF, SQL-инъекции и атаки типа «человек посередине». Эффективная программа кибербезопасности включает в себя обучение сотрудников передовым методам обеспечения безопасности и применение автоматизированных технологий киберзащиты в существующих ИТ-инфраструктурах. Эти элементы работают вместе для создания нескольких уровней защиты от потенциальных угроз во всех точках доступа к данным. Они выявляют риски, защищают удостоверения, инфраструктуру и данные, обнаруживают аномалии и события, реагируют на первопричины и анализируют их, а также помогают восстановиться после событий.

Усиленная Защита Данных:

Подобные атаки увеличивают риски для безопасности такой конфиденциальной информации, как финансовые данные. Наряду с базовыми средствами защиты, можно использовать более функциональные инструменты — например, межсетевые экраны нового поколения (NGFW). Это программное

Сюда входит защита конфиденциальности и данных во всех объектах сетевой инфраструктуры, онлайн-приложениях и платформах. Участвовать в этом должны как поставщики облачных услуг, так и пользователи, будь то частные лица, малые и средние предприятия или корпорации. Для реализации эффективного контроля доступа на практике рекомендуется следовать нескольким основным принципам.

Выбор лучшей безголовой CMS и ее интеграция с CDN не только упрощает управление контентом и его доставку, но и обеспечивает расширенный пользовательский опыт, улучшенную производительность и усиленные меры безопасности. Брандмауэры веб-приложений (WAF) специально разработаны для предотвращения проникновения вредоносного кода на ваш сайт путем анализа запросов до того, как они достигнут прикладного уровня. Это помогает предотвратить получение хакерами несанкционированного доступа, перехватывая вредоносные запросы до того, как они попадут на сервер.

Они имеют достаточно навыков для управления профильными внутренними подразделениями компании и компетенций для согласования действий с облачным провайдером. К счастью, вы сами можете многое сделать для того, чтобы защитить свои данные, хранящиеся в облаке.

Безопасность должна быть одним из ключевых критериев при выборе поставщика облачных услуг. Ваша кибербезопасность отныне не является только вашей заботой – поставщик должен сделать свой вклад, создав безопасную облачную среду и разделив ответственность за безопасность данных. Однако, если речь идет о конфиденциальной финансовой или бизнес-информации, сквозное шифрование просто необходимо. Учитывая специфику рисков, специалисты по кибербезопасности теперь должны делать упор именно на контроль данных.

Как мы видим, безопасность облака может различаться в зависимости от типа облачной среды, однако она одинаково важна как для отдельных пользователей, так и для организаций. Независимо от уровня ответственности все меры безопасности облака направлены на защиту следующих компонентов. Системы SIEM объединяют и анализируют данные журналов из различных источников в облачной инфраструктуре, обеспечивая централизованное наблюдение за событиями безопасности.

Если вы используете шифрование, не забывайте о важности безопасного хранения ваших ключей. Тогда, даже если в какой-то момент они попадут не в те руки, то после смены ключей окажутся бесполезны. С переходом на облачные вычисления традиционный подход к IT-безопасности претерпел огромные изменения. Облачные среды удобнее, однако постоянное подключение к интернету требует новых мер безопасности. Безопасность облака как более современное решение в сфере кибербезопасности отличается от традиционных подходов рядом аспектов.

Конфиденциальность обеспечивает защиту данных от несанкционированного доступа и разглашения. Целостность гарантирует, что данные не подвергаются неавторизованному изменению или разрушению. Доступность же обозначает неизменно надежный доступ к данным и ресурсам веб-приложения со стороны уполномоченных пользователей. Безопасность облака – это раздел кибербезопасности, посвященный защите облачных вычислительных систем.